Wissenschaftliche Literatur Hacker

Eine Auswahl unserer Fachbücher

Falls bei Ihnen die Veröffentlichung der Dissertation, Habilitation oder Masterarbeit ansteht, kontaktieren Sie uns jederzeit gern.

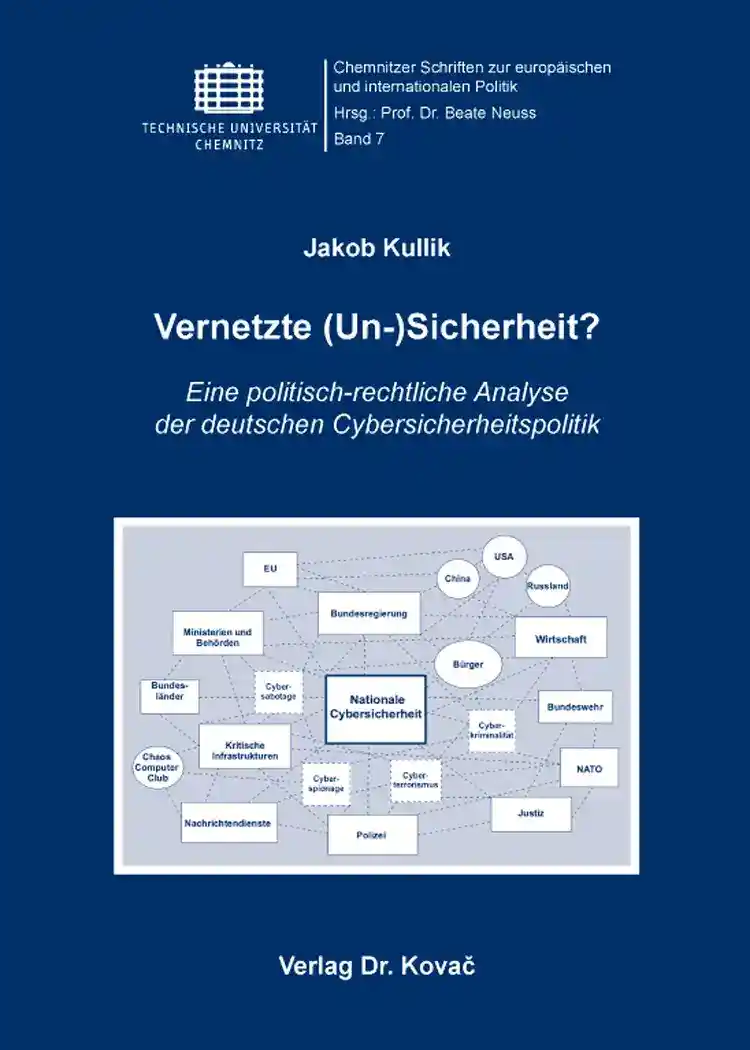

Jakob Kullik

Vernetzte (Un-)Sicherheit?

Eine politisch-rechtliche Analyse der deutschen Cybersicherheitspolitik

Chemnitzer Schriften zur europäischen und internationalen Politik

Der Siegeszug der modernen Informations- und Kommunikationstechnologien hat zu einer weltweiten digitalen Vernetzung von Unternehmen, staatlichen Einrichtungen und (mobilen) Geräten geführt. Neben den zahlreichen positiven Auswirkungen, die diese Digitalisierungsrevolution mit sich gebracht hat, existiert auch eine bedrohliche Seite des Cyberspace. Neue Phänomene wie Cyberkriminalität, Cyberspionage und Cybersabotage sind in den letzten Jahren zu ernsthaften Bedrohungen…

CyberbedrohungenCybercrimeCyberkriminalitätCybersicherheitCyberterrorismusCyberwarDigitalisierungHackerInformatikInformations- und KommunikationstechnikIT-SicherheitKritische InfrastrukturenNATONSAPolitikwissenschaftRechtSicherheitspolitik im CyberspaceSicherheitsrisikenVernetzte SicherheitWirtschaftsspionage

Salim Güler

Sicherheitsverfahren für Girokonten beim Massenverkehr im Internet-Banking

Sicherheit vs. Bedienerfreundlichkeit, ein Widerspruch?

INTERNET – Praxis und Zukunftsanwendungen des Internets

Das Internet ist aus der heutigen Zeit nicht mehr wegzudenken. Bereits heute sind 80% der Bundesbürger online. Einkäufe im Internet, seien es Bücher, Videos, Schuhe oder Reisen sind bereits alltägliche Realität. In knapp 20 Jahren wurde aus dem komplizierten und teuren Btx-Banking das heutige Internet-Banking. Jeder zweite tätigt heute seine Bankgeschäfte übers Internet.

Internet-Banking ist einfach, schnell und mobil. Menschen können von überall auf der Welt…

ChipkartenleserCybercrimeCybersicherheitE-PaymentHackerInternetInternet-BankingMobile-BankingOnline-BankingPhishingPINTANTAN-GeneratorTransaktionssignierung Zum Shop

Zum ShopBernard Wiśniewski, Gerald G. Sander, Paweł Kobes (eds.)

Management Contexts in Security Institutions

Schriften zu Mittel- und Osteuropa in der Europäischen Integration

This publication is an attempt to depict major problems regarding management of institutions in charge of public security. The study takes into account aspects such as civil protection, safety of population in emergency situations and crisis management. Security-related research reaches strategic significance when it sets the course of actions, is future-related, expresses the needs and challenges and is accomplishable. [...]

Civil ProtectionCrisis ManagementCyberangriffeCyberattacksCyberbedrohungenCyberconflictCybersicherheitDigitalisierungFire ProtectionFlüchtlingskriseHackerJugendkriminalitätJuvenile CrimeKrisenmanagementLandesverteidigungMigrant CrisisNational DefenceNationale SicherheitÖffentliche SicherheitPolice LawsPolizeirechtPublic SafetySchengen AgreementSecurity InstitutionsSicherheitsrisikenZivilschutz Zum Shop

Zum ShopDaniel Kirmse

Die zivilrechtlichen Rechtsfolgen der Umgehung technischer Schutzmaßnahmen nach § 95a UrhG

Studien zum Gewerblichen Rechtsschutz und zum Urheberrecht

Kommunikations- und Unterhaltungstechnologien hatten in den vergangenen drei Jahrzehnten rasante Fortschritte zu verzeichnen. Die gesamte Medien- und Kulturlandschaft hat – davon beeinflusst - einen enormen Wandel erfahren. Der prägendste Einfluss ging dabei wohl von der Entwicklung von Digitalisierung und lnternet aus. Hierdurch entstanden vollkommen neue Verbreitungswege und -möglichkeiten. Digitalisierte Inhalte können seither innerhalb kürzester Zeit weltumspannend…

CrackerDigitalisierungHackerInformationsgesellschaftInformationsrichtlinieInternetKopierschutzmechanismenKopiersperrenOnlinePrivatkopiePrivatkopierfreiheitRaubkopieRechtsfolgenRechtswissenschaftSchadensersatzTechnische MaßnahmenTechnische SchutzmaßnahmenUmgehungsverbotUrheberrecht§ 95a UrhG Zum Shop

Zum ShopInga Freienstein

Über die Bedeutung geistiger Aktivität für den Erhalt der kognitiven Leistungsfähigkeit und über Chancen der Kompensation fluider Vor-Alternseffekte im Erwerbsalter

Untersuchung arbeitslosigkeitskorrelierter kognitiver Leistungsdefizite und Überprüfung der Reaktivierbarkeit fluider Lern- und Leistungsressourcen

Schriften zur Arbeits-, Betriebs- und Organisationspsychologie

Gesellschaftspolitisch stellen Langzeitarbeitslosigkeit als Massenphänomen und der demografische Wandel zwei zentrale Herausforderungen unserer Zeit dar. Die Erhaltung der kognitiven Leistungsfähigkeit über die Spanne der Erwerbstätigkeit ist dabei von entscheidender Bedeutung – sowohl im Hinblick auf die Erwerbsbevölkerung im Allgemeinen als auch hinsichtlich der von Langzeitarbeitslosigkeit Betroffenen im Besonderen.

Die Studie lässt sich an der…

ArbeitslosigkeitsforschungArbeitslosigkeitsinduziertes Vor-AlternDisuse-AnsatzDisuse-HypotheseFluide Intelligenzentwicklung gem. I-S-T 2000 RFluide PlastizitätIntelligenzdiagnostikIntelligenzstrukturforschungKognitionspsychologieKristallisierte Intelligenz gem. I-S-T 2000 RTraining kognitiver Lern- und LeistungsressoucenVor-Altern im Erwerbsalter Zum Shop

Zum ShopAstrid Brandt

Zur Strafbarkeit des Phishing

Gesetzgebung vs. Technologie

Strafrecht in Forschung und Praxis

Das sog. Phishing ist als Methode zur Erlangung vertraulicher Daten im Internet erst im Zusammenhang mit der Schaffung und des Ausbaus des weltweiten Datennetzes entstanden und erlangte eigenständige Bedeutung vor allem durch den rasanten Aufschwung des Internets bis hin zu einem weltweiten Kommunikationsmittel. Die strafrechtliche Beurteilung des Phishing ist demzufolge nach wie vor außerordentlich umstritten: Während auf der einen Seite jeder Regelungsbedarf mit der…

41. StrafrechtsänderungsgesetzBetrugBundesdatenschutzgesetzCyberkriminalitätCybersicherheitDatendiebstahlDatenschutzHackerInternetInternetkriminalitätMarkengesetzOnlineOnline-BankingPhishingRechtswissenschaftUrhebergesetzUS-amerikanisches Strafrecht Zum Shop

Zum ShopJan Vetter

Gesetzeslücken bei der Internetkriminalität

Strafrecht in Forschung und Praxis

Die explosionsartige Entwicklung auf dem Gebiet der elektronischen Datenverarbeitung und der neuen Informations- und Kommunikationstechnologien in den letzten Jahren zeigt exemplarisch den Übergang vom Industrie- in das Informationszeitalter. Insbesondere das weltumspannende Computernetzwerk Internet, welches sich im Laufe der Zeit von einem Forschungsnetz und einer Technologieplattform für Computerspezialisten zu einem "Jedermanns-Medium" entwickelte, gewinnt stetig an…

ComputerhackerComputerkriminalitätComputervirenCybercrimeCybersicherheitE-MailHackerInternetInternetkriminalitätRechtswissenschaftStrafrechtWorld Wide Web Zum Shop

Zum ShopJan Guido Frisch

The Importance of World Wide Web Search Engines for Information Management

State of the Art and Desirable Developments

Studien zur Wirtschaftsinformatik

Information can undoubted be called as a factor of production. Due to the globalisation of the markets, the convergence of technologies and the Internet revolution, the importance of this factor has risen significantly during the past. This means that a company might gain competitive advantages from the „proper information? at the „proper time?.

This study gives an overview of the role Internet search engines play in the context of information management and how…

Business EconomicsCORBADistributed SystemsInformatikInformation ManagementInformation RetrievalInformationsbeschaffungInternet SearchManagement Information SystemsOnline SucheSearch EnginesSuchmaschinenWirtschaftsinformatik Zum Shop

Zum ShopJan Margaretha Hackermeier

Einfühlung und Leiblichkeit als Voraussetzung für intersubjektive Konstitution

Zum Begriff der Einfühlung bei Edith Stein und seine Rezeption durch Edmund Husserl, Max Scheler, Martin Heidegger, Maurice Merleau-Ponty und Bernhard Waldenfels

BOETHIANA – Forschungsergebnisse zur Philosophie

"Einfühlung... ist Erfahrung von fremdem Bewusstsein überhaupt." Mit diesem philosophischen Begriff wirft Edith Stein eine Problematik auf, die die klassische Philosophie außen vor gelassen hat. Edith Stein thematisiert "Fremdbewusstsein" und konfrontiert damit Descartes, der Philosophie zu einer Philosophie des Selbstbewusstseins gemacht hat.

Die Studie legt dar, wie Edith Stein in ihrer Frühphilosophie in differenzierten Studien nachgewiesen hat, dass das…

Bernhard WaldenfelsEdith SteinEdmund HusserlEinfühlungFremdbewusstseinGeschichtswissenschaftIntersubjektivitätKonstitutionLeiblichkeitLeibphilosophieMartin HeideggerMaurice Merleau-PontyMax SchelerPhänomenologiePhilosophieTheologie

Jan Horst Wernicke, Hans-Joachim Hacker (Hrsg.)

Der Westfälische Frieden von 1648 - Wende in der Geschichte des Ostseeraums

Für Prof. Dr. Dr. h.c. Herbert Ewe zum 80. Geburtstag

Greifswalder Historische Studien

Der Sammelband widmet sich zentralen Themen der Geschichte des Ostseeraumes im 17.Jahrhundert. Der Eintritt Schwedens in den Dreißigjährigen Krieg offenbarte seine besonderen territorialpolitischen Interessen. Stralsund verhalf Schweden dazu, im Reich Fuß zu fassen. Mit dem Friedensschluss von Münster und Osnabrück wurde der Kampf um das „dominium maris Balitici“ zugunsten der nunmehrigen Großmacht Schweden entschieden.

Es werden in den Beiträgen vor allem die…

Dominium maris BalticiGeschichtswissenschaftGustav VasaKonfessionalisierungOstseeraumOxenstiernaReichsgerichtSchwedische GroßmachtWestfälischer Frieden