Wissenschaftliche LiteraturCybersicherheit

Eine Auswahl unserer Fachbücher

Falls bei Ihnen die Veröffentlichung der Dissertation, Habilitation oder Masterarbeit ansteht, kontaktieren Sie uns jederzeit gern.

Peter Cornelius

Peter CorneliusHomeoffice in der Corona-Pandemie

Arbeitsrechtliche Regelungen im Rechtsvergleich zwischen Deutschland, Österreich und der Schweiz

Schriftenreihe arbeitsrechtliche Forschungsergebnisse

Dieses Buch untersucht den arbeitsrechtlichen Umgang mit den Maßnahmen zur Eindämmung der Corona-Pandemie im deutschsprachigen Raum. Durch einen Vergleich der rechtlichen Rahmenbedingungen für das Homeoffice in Deutschland, Österreich und der Schweiz werden die Herausforderungen, die sich aus den pandemiebedingten…

ArbeitsrechtCoronaCorona-PandemieCybersicherheitDeutschlandDigitale KommunikationHaftungsfragenHomeofficeÖsterreichPandemieRechtsvergleichRechtswissenschaftSchweizWork-Life-Balance Jan Rensinghoff

Jan RensinghoffDas Recht auf Vergessenwerden unter den Bedingungen vernetzter Kommunikation

Mit der Datenschutzgrundverordnung wurde ein umfassender Rechtsanspruch etabliert, eigene personenbezogene Daten unter bestimmten Voraussetzungen nach einiger Zeit wieder löschen zu lassen: Das sogenannte „Recht auf Vergessenwerden“.

Damit reagierte der Europäische Gesetzgeber darauf, dass sich der Umgang…

CybersicherheitDatenschutzDatenschutz-GrundverordnungDigitalisierungDSGVOInformationsfreiheitInternetKommunikationMeinungsfreiheitRecht auf informationelle SelbstbestimmungRecht auf VergessenwerdenRechtswissenschaftSuchmaschinen Jakob Kullik

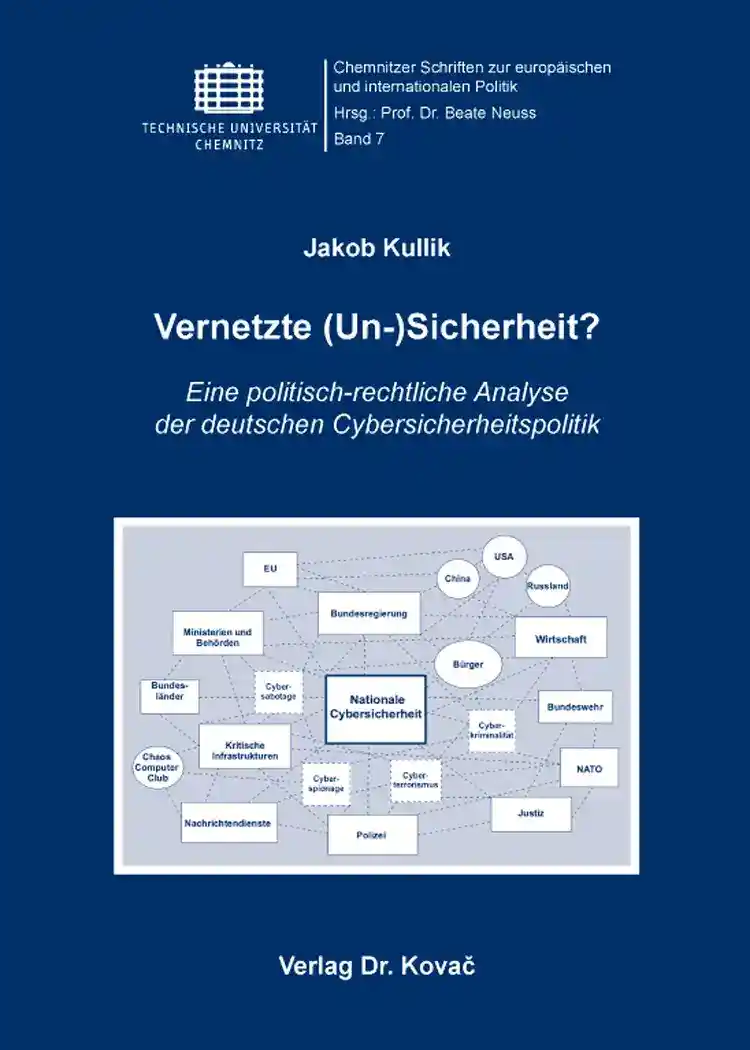

Jakob KullikVernetzte (Un-)Sicherheit?

Eine politisch-rechtliche Analyse der deutschen Cybersicherheitspolitik

Chemnitzer Schriften zur europäischen und internationalen Politik

Der Siegeszug der modernen Informations- und Kommunikationstechnologien hat zu einer weltweiten digitalen Vernetzung von Unternehmen, staatlichen Einrichtungen und (mobilen) Geräten geführt. Neben den zahlreichen positiven Auswirkungen, die diese Digitalisierungsrevolution mit sich gebracht hat, existiert auch eine…

CyberbedrohungenCybercrimeCyberkriminalitätCybersicherheitCyberterrorismusCyberwarDigitalisierungHackerInformatikInformations- und KommunikationstechnikIT-SicherheitKritische InfrastrukturenNATONSAPolitikwissenschaftRechtSicherheitspolitik im CyberspaceSicherheitsrisikenVernetzte SicherheitWirtschaftsspionage Melanie Preuß

Melanie PreußHaftungsrecht beim Einsatz hoch- und vollautomatisierter sowie vollautonomer Fahrzeuge

Smartphones auf Rädern – Ist ein Paradigmenwechsel im Straßenverkehrsrecht überflüssig oder längst überfällig?

Schriften zum Versicherungs-, Haftungs- und Schadensrecht

„Hände hoch und freie Fahrt“ – so lautet das Motto der Zukunft. Unser Alltag wird merklich durch die künstliche Intelligenz und Mensch-Maschine-Interaktion beeinflusst, insbesondere beim Autofahren im Straßenverkehr.

Dabei hat der Übergang vom konventionellen zum selbstfahrenden Fahrzeug längst…

Autonomes FahrenBeweisrechtCybersicherheitHaftungHaftungsrechtPersonenbeförderungsrechtSelbstfahrende FahrzeugeStraßenverkehrsrechtVersicherungsrechtZulassungsrecht Sebastian-Amadeo Schmolck

Sebastian-Amadeo SchmolckRechtliche Vorgaben für die Weitergabe und Nutzung von Softwareschwachstellen und Exploits

Moderne IT-Systeme werden von immer komplexer werdender Software gesteuert. Enthält solche Software sicherheitsrelevante Fehler, sind die jeweiligen IT-Systeme angreifbar. Sicherheitsrelevante Informationen über entsprechende Softwareschwachstellen und ihre Exploits sind deshalb ein hochsensibles Gut: betroffene…

CybersicherheitExploitsFull DisclosureHaftung für SicherheitslückenIT-GrundrechtIT-RechtIT-SicherheitResponsible DisclosureSchwachstelleSoftwarefehlerSoftwareschwachstelleZero-Day Daniel Klimoßek

Daniel KlimoßekVertrauen und Sicherheit im Internet

Einstellungen der Bevölkerung – sicherheitspolitische Empfehlungen

Hochschule – Leistung – Verantwortung.

Forschungsbeiträge zur Verwaltungswissenschaft

Das Internet ist in der heutigen Zeit selbstverständlicher Bestandteil unseres Lebens. Die Bevölkerung hat es tief in die Abläufe des täglichen Lebens eingeflochten und möchte es nicht mehr missen. Verschiedene Bevölkerungsschichten haben sich im Laufe der Zeit eine unterschiedliche Vertrautheit mit dem Internet…

BevölkerungBundesregierungComputerbetrugCybercrimeCyberkriminalitätCyberraumCybersabotageCybersicherheitDatenveränderungInformationsinfrastrukturInternetInternetnutzerIT-ExpertenMulti-Stakeholder-AnsatzSicherheitspolitikVertrauen Bernard Wiśniewski, Gerald G. Sander, Paweł Kobes (eds.)

Bernard Wiśniewski, Gerald G. Sander, Paweł Kobes (eds.)Management Contexts in Security Institutions

Schriften zu Mittel- und Osteuropa in der Europäischen Integration

This publication is an attempt to depict major problems regarding management of institutions in charge of public security. The study takes into account aspects such as civil protection, safety of population in emergency situations and crisis management. Security-related research reaches strategic significance when…

Civil ProtectionCrisis ManagementCyberangriffeCyberattacksCyberbedrohungenCyberconflictCybersicherheitDigitalisierungFire ProtectionFlüchtlingskriseHackerJugendkriminalitätJuvenile CrimeKrisenmanagementLandesverteidigungMigrant CrisisNational DefenceNationale SicherheitÖffentliche SicherheitPolice LawsPolizeirechtPublic SafetySchengen AgreementSecurity InstitutionsSicherheitsrisikenZivilschutz Erkki Hirsnik

Erkki HirsnikDie Strafbarkeit eines Angriffs auf das Computersystem nach deutschem, estnischem, europäischem und internationalem Recht

Strafrecht in Forschung und Praxis

Auch wenn der Begriff der Computer- bzw. Cyberkriminalität schwer genau zu definieren ist, besteht weitestgehend Einigkeit darüber, dass dieses Phänomen auch in Bezug auf die Strafrechtspraxis immer mehr an Bedeutung gewinnt. Der Autor bezieht sich auf die Angriffe auf Computersysteme und -daten und somit auf einen…

ComputerkriminalitätComputervirenCybersicherheitEuropäisches RechtHackenInternationales RechtInternetMaterielles RechtRechtsvergleichStrafrecht Salim Güler

Salim GülerSicherheitsverfahren für Girokonten beim Massenverkehr im Internet-Banking

Sicherheit vs. Bedienerfreundlichkeit, ein Widerspruch?

INTERNET – Praxis und Zukunftsanwendungen des Internets

Das Internet ist aus der heutigen Zeit nicht mehr wegzudenken. Bereits heute sind 80% der Bundesbürger online. Einkäufe im Internet, seien es Bücher, Videos, Schuhe oder Reisen sind bereits alltägliche Realität. In knapp 20 Jahren wurde aus dem komplizierten und teuren Btx-Banking das heutige Internet-Banking.…

ChipkartenleserCybercrimeCybersicherheitE-PaymentHackerInternetInternet-BankingMobile-BankingOnline-BankingPhishingPINTANTAN-GeneratorTransaktionssignierung Astrid Brandt

Astrid BrandtZur Strafbarkeit des Phishing

Gesetzgebung vs. Technologie

Strafrecht in Forschung und Praxis

Das sog. Phishing ist als Methode zur Erlangung vertraulicher Daten im Internet erst im Zusammenhang mit der Schaffung und des Ausbaus des weltweiten Datennetzes entstanden und erlangte eigenständige Bedeutung vor allem durch den rasanten Aufschwung des Internets bis hin zu einem weltweiten Kommunikationsmittel.…

41. StrafrechtsänderungsgesetzBetrugBundesdatenschutzgesetzCyberkriminalitätCybersicherheitDatendiebstahlDatenschutzHackerInternetInternetkriminalitätMarkengesetzOnlineOnline-BankingPhishingRechtswissenschaftUrhebergesetzUS-amerikanisches Strafrecht