Wissenschaftliche Literatur Troja

Eine Auswahl unserer Fachbücher

Falls bei Ihnen die Veröffentlichung der Dissertation, Habilitation oder Masterarbeit ansteht, kontaktieren Sie uns jederzeit gern.

Zum Shop

Zum ShopMonique Maria Hofmann

Die neue Sicherheitsarchitektur des BKAG zwischen Freiheitsrechten und der Sicherheitsgesetzgebung

Eine Analyse anhand ausgewählter Befugnisnormen sowie der neuen Informationsordnung

Studien zur Rechtswissenschaft

Da besonders im Polizeirecht die verfassungsrechtlich zugesicherte Freiheit durch die neue Sicherheitsgesetzgebung oftmals zurücktritt und zahlreiche Einschränkungen erfährt, widmet sich diese Arbeit der Frage, wie sich die neue Sicherheitsachitektur speziell des BKAG im Spannungsverhältnis…

BKABKAGBundeskriminalamtBundeskriminalamtgesetzDatenschutzInformationsordnungOnline-DurchsuchungPersönlichkeitsrechtPersonenbezogene DatenPolizeirechtQuellen-TKÜSicherheitsgesetzgebungStaatstrojanerTerrorismusabwehr Zum Shop

Zum ShopKristian Sonntag

Digitale Ermittlungsmethoden nach § 100a StPO und § 100b StPO im Lichte ihrer normativen Voraussetzungen und Grenzen

Schriften zum Strafprozessrecht

Nicht erst durch Medienberichte über den „Bundestrojaner“ und den NSA-Skandal erregen verdeckte digitale Überwachungsmaßnahmen des Staates Aufsehen und sorgten für kontroverse Diskussionen. Doch wie weit darf der Staat bei der verdeckten Überwachung von IT-Systemen seiner Bürger zum Zwecke…

BundestrojanerHeimliche ÜberwachungIT-SicherheitOnline-DurchsuchungQuellen-TKÜSmarte GeräteStrafprozessrechtStrafrechtTelekommunikationsüberwachungVerdeckte Überwachung§ 100a StPO§ 100b StPO Zum Shop

Zum ShopWolfgang Ziebarth

Online-Durchsuchung

Schriftenreihe zum Kommunikations- und Medienrecht

Die Vorstellung, dass Inhalt und Nutzung eines Computers von Geheimdiensten, Polizei und Staatsanwaltschaften heimlich überwacht werden können, fasziniert Ermittler und ruft Datenschützer auf den Plan. Über die „Online-Durchsuchung“ ist deshalb in den letzten Jahren viel diskutiert worden.…

Art. 6e VSG BayernArt. 34d PAG (Bayern)BundestrojanerFernmeldegeheimnisInternationaler TerrorismusKernbereich privater LebensgestaltungOnline-DurchsuchungPAGPhysikalische AbstrahlungPolizeiaufgabengesetzStaatstrojanerUnverletzlichkeit der WohnungVerfassungsschutzgesetzVSG Zum Shop

Zum ShopJulia Stelzer

Die repressive Online-Durchsuchung gemäß § 100b StPO

Ein unverhältnismäßiger Eingriff in die Rechte der Betroffenen

Schriften zum Strafprozessrecht

Im Februar 2006 erging die erste höchstrichterliche Entscheidung hinsichtlich der Durchführung einer Online-Durchsuchung in der Strafverfolgung. Auf Grundlage des § 102 StPO wurde die Maßnahme zunächst für zulässig erachtet. Noch in demselben Jahr erging ein weiterer Beschluss des…

Cloud ComputingInformationstechnisches SystemInternetIT-GrundrechtOnline-DurchsuchungQuellen-TelekommuniakationsüberwachungStaatstrojanerStrafprozessrechtTKÜÜberragend wichtige Rechtsgüter§ 100b StPO Zum Shop

Zum ShopLaura Danny Birkenstock

Zur Online-Durchsuchung: Zugang zu einem informationstechnischen System und Infiltration zur Datenerhebung im Strafverfahren

Unter besonderer Berücksichtigung des Urteils des Bundesverfassungsgerichts vom 27.02.2008

Strafrecht in Forschung und Praxis

Die scheinbar immerwährende Angst vor einem möglichen „Überwachungsstaat“ findet sich auch in der heftigen Diskussion in Politik und Presse um den sog. „Bundestrojaner“ wieder. Aber auch in der juristischen Literatur hat der als Online-Durchsuchung bezeichnete verdeckte Zugriff auf…

AusspähenComputergrundrechtinformationstechnisches SystemInternetIP-AdressePolizeiStrafprozessrechtTelekommunikationTrojanerVerdeckte MaßnahmeVerfassungsrecht Zum Shop

Zum ShopMarek Krawiec / Dahui Dong / Jeffrey Trambley / Pin-Shan Hsiung (eds.)

Various Facets of Foreign Language Education

LINGUA – Fremdsprachenunterricht in Forschung und Praxis

The volume Various Facets of Foreign Language Education is a collection of articles written by academics and practitioners interested in foreign language learning and teaching. It presents and discusses various concepts in FL education and provides new evidence, solutions and…

Angewandte LinguistikApplied linguisticsBildungEducationForeign languageForeign language learningForeign language teachingForschungFremdspracheFremdsprachenlehrenFremdsprachenlernenFremdsprachenunterrichtPracticePraxisResearch Zum Shop

Zum ShopSandra Riebel

Verdeckte Online-Durchsuchung in der Bundesrepublik Deutschland

Eine Analyse anhand der Rechtsprechung des Bundesverfassungsgerichts sowie der Vorschriften der Strafprozessordnung und des Bundeskriminalamtgesetzes

Strafrecht in Forschung und Praxis

Bereits zweimal war die verdeckte Online-Durchsuchung, als Ermittlungsmaßnahme zur Gefahrenabwehr, Gegenstand eines Verfahrens vor dem Bundesverfassungsgericht. Im Zuge der StPO-Reform 2017 wurde sie erstmals auch als Ermittlungsmaßnahme zur Strafverfolgung in der Bundesrepublik Deutschland…

BundeskriminalamtgesetzBundesverfassungsgerichtDeutschlandDigitale BeweiseInfiltrationInformationstechnisches SystemIT-ForensikKernbereich privater LebensgestaltungÖffentliches RechtOnline-DurchsuchungRechtsprechungRemote Forensic SoftwareSmart DevicesStaatstrojanerStrafprozessordnungStrafrechtVertraulichkeit und Integrität informationstechnischer Systeme Zum Shop

Zum ShopMarek Krawiec / Lidia Taillefer / María Felicidad Tabuenca Cuevas / Fidel Çakmak (eds.)

Foreign Language Learning and Teaching: Current State of Practice and Research

LINGUA – Fremdsprachenunterricht in Forschung und Praxis

The volume Foreign Language Learning and Teaching: Current State of Practice and Research is a new contribution to the discussion about FL education. The articles, by both EFL and GFL teachers, describe recent practices and research implemented in this area. The book is divided into…

Angewandte LingusitikAngewandte SprachwissenschaftApplied LinguisticsForeign Langage Learning and TeachingFremdsprachenunterrichtLehrenLernenPraxis Zum Shop

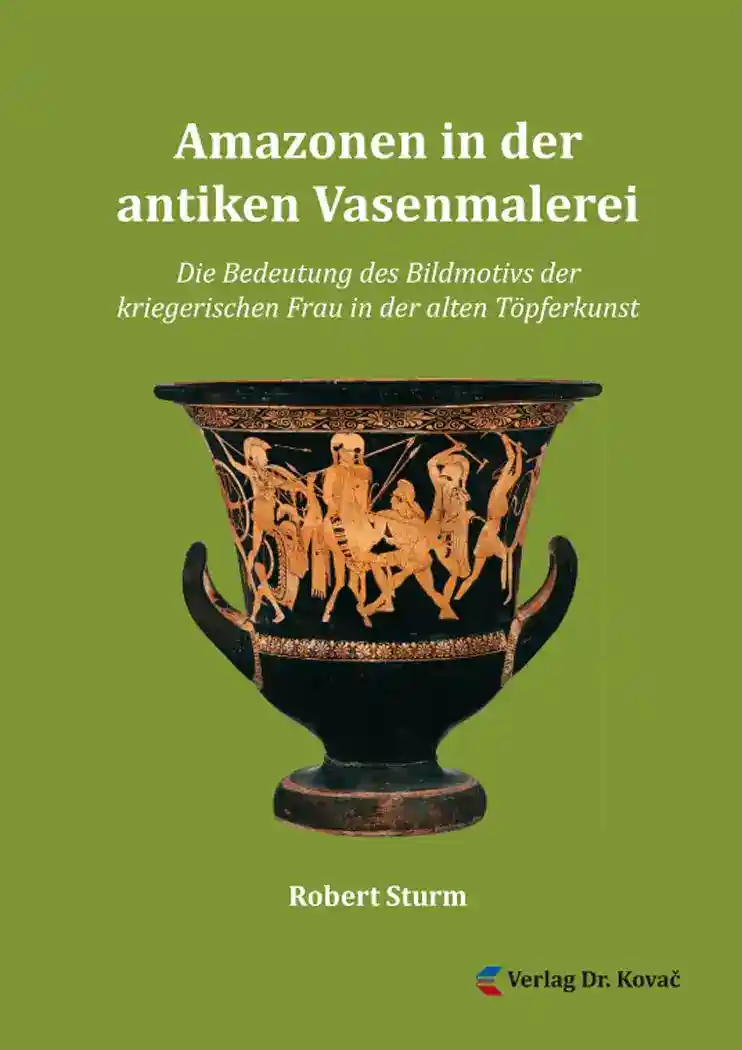

Zum ShopRobert Sturm

Amazonen in der antiken Vasenmalerei

Die Bedeutung des Bildmotivs der kriegerischen Frau in der alten Töpferkunst

Studien zur Geschichtsforschung des Altertums

Die im Rahmen des Amazonenmythos auftretende kriegerische Frau geriet in antiker Zeit zu einem Leittopos in der Bildkunst. Neben der Bildhauerei war es vor allem die Vasenmalerei, welche sich in sehr ausführlicher Weise mit dem Amazonenbildnis auseinandersetzte. Auf Basis einer…

Alte GeschichteAltertumAmazonenAntike KeramikArchäologieAttischer SagenkreisGefäßformenGriechische MythologieHerakles-MythosKunstgeschichteRotfiguriger MalstilSchwarzfiguriger MalstilTrojanischer SagenkreisVasenbilderVasenmalereiWeißgrundiger Malstil Zum Shop

Zum ShopMarek Krawiec (ed.)

Challenges and Opportunities in Foreign Language Education

Studies in Honour of Professor Teresa Siek-Piskozub

LINGUA – Fremdsprachenunterricht in Forschung und Praxis

„Challenges and Opportunities in Foreign Language Education“, with papers in English and German, is a tribute to Professor Teresa Siek-Piskozub by the articles’ contributors and reviewers. The book is divided into two parts:

In Part 1, EFL teachers and researchers (Augustyn…ChallengesForeign Language EducationFremdsprachenausbildungFremdsprachenlehreFremdsprachenlernenFremdsprachenunterrichtHerausforderungenLehrerMöglichkeitenOpportunitiesStudentenStudentsStudiesTeachers