Wissenschaftliche LiteraturITInformatik

Eine Auswahl unserer Fachbücher

Falls bei Ihnen die Veröffentlichung der Dissertation, Habilitation oder Masterarbeit ansteht, kontaktieren Sie uns jederzeit gern.

Zum Shop

Zum ShopDaniel Taraz

Das Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme und die Gewährleistung digitaler Privatheit im grundrechtlichen Kontext

Wegbereitung für eine digitale Privatsphäre?

Beiträge zu Datenschutz und Informationsfreiheit

Das Bundesverfassungsgericht entschied sich anlässlich einer Ermächtigung zu sog. Online-Durchsuchungen am 27. Februar 2008 für die Etablierung eines neuen Grundrechts. Darin wurden gerade informationstechnische Systeme als besonders schützenswerte Orte der Persönlichkeitsentfaltung aufgedeckt und dessen…

BundesverfassungsgerichtDatenschutzDigitale FreiheitDigitale PrivatsphäreDigitalisierungGrundrechteIT-GrundrechtOnline-DurchsuchungStaatsrechtVerfassungsrecht Zum Shop

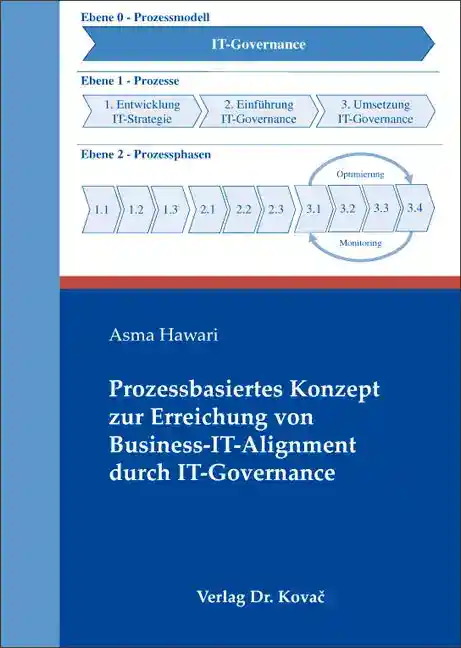

Zum ShopAsma Hawari

Prozessbasiertes Konzept zur Erreichung von Business-IT-Alignment durch IT-Governance

Studien zur Wirtschaftsinformatik

Der Einsatz der IT hat sich zu einem essentiellen Erfolgsfaktor entwickelt, mit dem sich nahezu jedes Unternehmen auseinandersetzen muss und in den immer mehr Kosten und Zeit einfließen.

Diese Studie befasst sich mit der Erstellung eines gesamtheitlichen Konzepts zur Unterstützung des Einsatzes und der…

BITABusiness-IT-AlignmentCObITControl Objectives for Information and related TechnologyEinführungsprozessFinanzdienstleisterInformatikInformationsmanagementIT-GovernanceIT-ManagementIT-Portfolio-ManagementIT-StrategieProzessmodellReferenzmodelleWirtschaftsinformatikWirtschaftswissenschaft Zum Shop

Zum ShopPawel Kubzdyl

Management of Change and its Role in Facilitating IT Organizational Changes and Key IT Initiatives

Studien zur Wirtschaftsinformatik

Die IT repräsentiert das organisatorische Rückgrat, welches Geschäftsprozesse und Informationsflüsse in Unternehmen integriert und steuert. Die derzeitige Dynamik der IT bedingt, einerseits strategische technologische Neuerungen schnell zu erkennen und andererseits mittels effizienter und effektiver Strategien…

InformationsmanagementInformationstechnologieIT and Management of changeIT buisness changeIT change ManagementIT organizational changeManagement of changeOrganisationswandelOrganisatorischer WandelOrganizational ChangeUnternehmensführungWirtschaftsinformatik Zum Shop

Zum ShopMichael Lang

Innovationsorientiertes IT-Management

Ansätze zur Förderung von IT-basierten Geschäftsinnovationen

Studien zur Wirtschaftsinformatik

In vielen Unternehmen ist IT inzwischen wesentlich mehr als eine reine ’Unterstützungsfunktion’. Bei IT handelt es sich nämlich um eine Technologie, die Geschäftsinnovationen und daraus resultierende Wettbewerbsvorteile oftmals erst möglich macht. So stellt IT die entscheidende Grundlage für zahlreiche neue…

Chief Information OfficerCIOInformatikInformationstechnologieInnovationIT-basierte InnovationIT-LeiterIT-ManagementIT-ManagerIT-OrganisationIT-PersonalIT-ProjektIT-ProzessIT-ServiceIT-SystemIT-VerantwortlicherUnternehmensführung Zum Shop

Zum ShopPhillip Messerschmidt

Rentabilität von Identity und Access Management im digitalen Wandel

Studien zur Wirtschaftsinformatik

Identity und Access Management (IAM) stellt eine grundlegende Infrastruktur für jede Organisation dar. Da sich IAM kontinuierlich weiterentwickelt, wird es zukünftig auch durch das digitale Umfeld geprägt. Infolgedessen entwickeln sich effiziente IAM-Systeme mit einer durchdachten Strategie zu entscheidenden…

4A-ModellAccess ManagementBayesion NetworkBayes NetzDigitaler WandelIAMIdentity ManagementIT-InvestitionIT-Security InfrastrukturKausalketteRentabilitätWirtschaftsinformatik Zum Shop

Zum ShopSebastian-Amadeo Schmolck

Rechtliche Vorgaben für die Weitergabe und Nutzung von Softwareschwachstellen und Exploits

Moderne IT-Systeme werden von immer komplexer werdender Software gesteuert. Enthält solche Software sicherheitsrelevante Fehler, sind die jeweiligen IT-Systeme angreifbar. Sicherheitsrelevante Informationen über entsprechende Softwareschwachstellen und ihre Exploits sind deshalb ein hochsensibles Gut: betroffene…

CybersicherheitExploitsFull DisclosureHaftung für SicherheitslückenIT-GrundrechtIT-RechtIT-SicherheitResponsible DisclosureSchwachstelleSoftwarefehlerSoftwareschwachstelleZero-Day Zum Shop

Zum ShopPaul Stelzer / Matthias Wißotzki

Enterprise Architecture Management in kleinen und mittleren Unternehmen – Ein Vorgehensmodell

Wie Business-IT-Alignment im Zeitalter der Digitalisierung auch in KMU gelingen kann

Studien zur Wirtschaftsinformatik

Unternehmen jeder Größe müssen schnell und flexibel auf Marktveränderungen reagieren, um im Wettbewerb zu bestehen und konkurrenzfähig zu bleiben. Das gilt auch für kleine und mittlere Unternehmen (KMU). Mit Enterprise Architecture Management (EAM) gibt es bereits einen Ansatz, um das Zusammenspiel zwischen…

BITABusiness-IT-AlignmentDigitale TransformationDigitalisierungEAMEnterprise Architecture ManagementKMUUnternehmensarchitekturWirtschaftsinformatik Zum Shop

Zum ShopElisabeth Höhne

Die Bedeutung von IT-Funktionalitäten für den Erfolg virtueller Communities

INTERNET – Praxis und Zukunftsanwendungen des Internets

Durch die Entwicklung des Web 2.0 ist die Bedeutung von virtuellen Communities in den vergangenen Jahren stetig gewachsen. Die Popularität einiger weniger Communities, wie z. B. Facebook und StudiVZ, hat dazu geführt, dass die Anzahl entsprechender Angebote rasant zugenommen hat. Dennoch erscheinen nach der ersten…

BetriebswirtschaftErfolgErfolgsbewertungFacebookGratifikationInformatikInteraktionInternetIT-FunktionalitätenMedienwissenschaftNutzwertanalyseOnline-SpielePrivatsphäreSocial NetworkSocial WebSoziale MedienStudiVZUsabilityUses-and-Gratifications-AnsatzVertrauenVirtuelle Community Zum Shop

Zum ShopMatthias Dorfner

Evaluation und Weiterentwicklung von Zertifizierungsverfahren für biometrische Systeme

Eine exemplarische Betrachtung von Zertifizierungsverfahren mit dem Schwerpunkt IT-Sicherheit

Studien zur Wirtschaftsinformatik

Biometrische Verfahren und Systeme ermöglichen eine für den Anwender komfortable und zudem personengebundene Variante der Identitätsprüfung. Gleichwohl unterliegen sie einer Vielzahl an Barrieren und Hemmnissen, welche durch geeignete Zertifizierungsverfahren erkannt und behoben werden können. [...]

Beurteilungskriterien biometrisches SystemBiometrieBiometrie NormenBiometrisches SystemCommon CriteriaEvaluationHemmnisse BiometrieIT-SicherheitNotwendigkeit ZertifizierungSicherheitsevaluationStandards BiometrieWirtschaftsinformatikZertifizierungsverfahren Zum Shop

Zum ShopMichael Alexander Stecher

Enterprise 2.0

Sozio-technische Neuausrichtung von Unternehmen

Studien zur Wirtschaftsinformatik

Die Zahl der berufstätigen Bevölkerung im Dienstleistungs- und Wissenssektor steigt durch die fortschreitende Globalisierung und Digitalisierung seit Jahren rasant an. Derzeit stellen sog. Wissensarbeiter in den Vereinigten Staaten bereits mehr als 70% der Erwerbstätigen und erarbeiten über 60% der gesamten…

DatenauswertungDatenschutzDigitalisierungEnterprise 2.0Enterprise 2.0-ProduktübersichtEnterprise 2.0-ReifegradmodellIT-ManagementLiteraturreviewOrganisationPanelstudieSocial SoftwareSoziale MedienSoziale NetzwerkanalyseWeb 2.0Wirtschaftsinformatik